¿Cómo enviar mensajes más seguros a través de Internet?

| Sitio: | Campus Claves Académica |

| Curso: | Pensamiento computacional - EnlaceUBA |

| Libro: | ¿Cómo enviar mensajes más seguros a través de Internet? |

| Imprimido por: | Invitado |

| Día: | sábado, 4 de abril de 2026, 01:52 |

Descripción

📌 En este bloque nos preocuparemos por entender cómo funciona, a grandes rasgos, el envío de mensajes a través de Internet y cómo podemos hacer para que los mensajes se envíen de forma segura.

1. ¿Por dónde viajan los mensajes de Whatsapp?

Hoy en día es difícil imaginar cómo sería nuestra vida cotidiana sin Internet porque la utilizamos para muchas cosas: comunicarnos, buscar información, almacenar nuestras fotos, conocer gente, mirar series, etc. Pero, ¿Sabemos realmente qué es Internet? ¿Dónde está? ¿Podemos ir a visitarla? ¿Cómo funciona? ¿Cómo es posible que un mensaje de Whatsapp recorra tantos kilómetros en menos de un segundo? En este capítulo vamos a tratar de entender a qué nos referimos cuando hablamos de “Internet”.

——————

Una ardilla se comió mi internet

Analicemos la siguiente situación:

«Un día mi conexión a Internet dejó de funcionar y un técnico vino a arreglarla. Comenzó con el nido de cables empolvados detrás de mi sofá y luego siguió el cable hasta llegar al frente de mi casa, bajó por el sótano y salió por el patio trasero hasta llegar a una maraña de cables colgados en la pared. De repente, apareció una ardilla corriendo sobre el cable, y dijo, “Ahí está el problema. Una ardilla se comió su Internet”. Pero una idea tan trascendental como Internet, que cambió todo, desde la forma de hacer compras, citas en línea o revoluciones, definitivamente no podía ser algo que una ardilla pudiera masticar. Pero de hecho, eso fue lo que sucedió: una ardilla se había comido mi Internet»

¿Cómo es posible que la ardilla se haya "comido el Internet"? Un poco raro 🤔. Pensemos un poco más allá: ¿Te imaginas qué sucedería si seguimos ese cable? ¿A donde llegaríamos? ¿Es Internet un lugar que podemos visitar? ¿Con qué nos encontraríamos? ¿Hay algo ahí? La respuesta es que no. ¿Pero entonces? ¿Cómo es Internet? ¿Estará en el aire? Veamos la siguiente situación:

📦 ¿Será el Internet una "caja negra inalámbrica" que podemos transportar de un lado a otro? ¿No depende de un cable Internet entonces? Bueno, en realidad Internet no está en un lugar específico ni tampoco es "un objeto" que podemos tocar. Internet es una red mundial de computadoras interconectadas entre sí, en su mayoría, a través de cables. Es decir que Internet está desparramado por todo el mundo: cuando buscamos información en Internet, en realidad esa información proviene de una computadora que está en algún lugar del mundo; cuando miramos una serie, ese video está almacenado en una computadora en algún lugar del mundo; cuando enviamos un mensaje de Whatsapp, ese mensaje se envía y se procesa en una computadora que está en algún lugar del mundo; cuando... bueno, creo que se entendió 😁.

💻 ¿La información está en una sola computadora? Los servicios de Internet que utilizan miles de personas en todo el mundo, como los servicios de series online, las aplicaciones de mensajería o los buscadores, son en realidad lugares donde podemos encontrar un montón de computadoras que trabajan en conjunto para lograr que esa información esté accesible a través de Internet. Por ejemplo, este en un centro de datos del buscador de Google donde hay miles de computadoras que procesan las búsquedas que realizamos y nos ofrecen los resultados:

|

|

🤔 Pero... si Internet está "desparramado" por todo el mundo, ¿Cómo se conectan esas computadoras entre sí? Bueno, seguramente estés pensando en satélites 🛰, pero esas conexiones son caras y un poco lentas para las necesidades que hay que satisfacer. La mayoría de las conexiones se realizan a través de cables, que sorprendentemente ¡atraviesan el océano!, como pueden observar en esta página:

🤷 ¿Qué podemos concluir de las situaciones anteriores? En la primer situación cuando hablamos de que la ardilla se "comió el internet", en realidad lo que sucedió fue que la computadora perdió la conexión por cable y no tenía forma de comunicarse con las computadoras de su proveedor de Internet que le permiten comunicarse con el resto de las computadoras de Internet. Incluso, si pudiéramos seguir el cable que salía de la computadora seguramente llegaríamos hasta el edificio de su proveedor de internet, y si continuáramos nos encontraríamos con un cable que atraviesa el océano hasta otro país (y posiblemente, otro continente), llegando hasta otro proveedor de Internet que nos conecte con otras computadoras.

Además, de la segunda situación, podemos concluir que Internet no es una caja negra, sino que las páginas a las que accedemos, las fotos que almacenamos, los mensajes que enviamos dependen de miles de computadoras que están distribuidas e interconectadas por todo el mundo.

🤔 ¿Internet es solamente una gran red mundial de computadoras?

Si pensamos en todos los usos que hacemos de Internet también la podemos pensar como una forma de comunicarnos rápidamente, una biblioteca mundial donde se guardan desde libros digitales hasta fotos familiares (¡y chismes!) y un lugar donde encontrarnos sin salir de casa.

2. Mensajes de Whatapp: el paso a paso

Vimos que el funcionamiento de Internet depende de muchas computadoras interconectadas en todo el mundo. Concentrémonos ahora en un caso concreto: ¿Cómo es el proceso para que un mensaje llegue desde nuestro teléfono hasta el de la persona que se lo estamos enviando?

Primero pensemos que en lugar de un mensaje, es un paquete lo que tenemos que enviar. Por ejemplo, un amigo nos quiere enviar un poncho de regalo desde la provincia de Salta a CABA. ¿Cuál es el recorrido de la caja hasta que llega a nuestra casa? Por ejemplo, un camino posible que puede realizar es:

- De la casa de nuestro amigo hasta el correo local.

- Del correo local hasta el distribuidor provincial.

- Del distribuidor provincial al centro de distribución zonal, en la provincia de Córdoba.

- Del distribuidor zonal al centro de distribución de Buenos Aires.

- Del centro de distribución de Bs. As. al correo más cercano a nosotros.

- Del correo local a nuestra casa.

Ahora resulta que nuestro amigo nos manda un mensaje de Whatsapp para avisarnos que el paquete está en camino. ¿Cuál te imaginas que es el recorrido del mensaje? ¿Se parecerá al envío del paquete con el regalo? Veamos cada uno de los pasos que sigue un mensaje de Whatsapp comparados con el envío del paquete:

| Envío de un paquete por correo | Envío de un mensaje por Whatsapp |

|---|---|

| Casa de nuestro amigo ➡ Correo local | El mensaje llega hasta la antena local de su proveedor de telefonía e Internet 📡 |

| Correo local ➡ Distribuidor provincial | De la antena local, se envía a la central telefónica de Salta 🏢 |

| Distribuidor provincial ➡ Centro de distribución zonal | En la central de comunicaciones una computadora detecta que el mensaje debe viajar hasta la central de Whatsapp y se transmite a Estados Unidos 🌎 |

| Centro de distribución zonal ➡ Centro de distribución de Bs. As. | En la central de Whatsapp, una computadora lee el número de teléfono al que le tiene que llegar el mensaje y detecta que está en Buenos Aires, Argentina y lo envía 🇦🇷 |

| Centro de distribución de Bs. As. ➡ Correo local | Lo recibe la computadora del proveedor de telefonía y lo transmite a la antena local más cercana a nosotros 📡 |

| Correo local ➡ Nuestra casa | La compañía de mi celular transmite el mensaje desde la antena a mí teléfono 📲 Y de esta manera nos llega el mensaje para enterarnos que el paquete está en camino ✅ |

Cómo podemos ver, cuando enviamos un mensaje a través de Internet por Whatsapp, el mensaje no se envía de forma directa entre dispositivos sino que se transmite y pasa por diferentes lugares. En todos esos lugares por los que pasó el mensaje, hay computadoras que reciben, procesan y remiten esos mensajes a otras computadoras hasta que finalmente llegue a destino.

¿Te imaginabas que pasaba todo eso cuando enviamos un mensaje de Whatsapp por Internet? Lindo recorrido hace el mensaje ✈

En este capítulo vimos que Internet es una gran red mundial de computadoras interconectadas entre sí. En particular, si pensamos en el envío de un mensaje de Whatsapp vemos que el mensaje debe pasar por varios lugares y computadoras intermedias antes de llegar a destino. En el siguiente capítulo vamos a ver si es realmente seguro enviar mensajes a través de Internet 🕵 ¿Nos acompañas?

3. ¿Podemos enviar mensajes seguros a través de Internet?

——————

¿Quiénes pueden leer los mensajes que enviamos a través de internet?

En el capítulo anterior vimos que las computadoras que participan del recorrido de un mensaje lo tienen que procesar para saber a donde tienen que remitirlo. Pero esto presenta un problema: el mensaje puede ser leído poniendo en juego su privacidad. Entonces surge la pregunta, ¿podemos enviar los mensaje de forma segura a través de Internet? En este capítulo vamos a ver una manera de modificar los mensajes para que solo lo puedan entender las personas correspondientes.

——————

Protegiendo los mensajes

Retomemos la situación del capítulo anterior en la que nuestro amigo nos enviaba un mensaje para avisarnos sobre el regalo que nos mandó por correo. Supongamos que tenemos que ir a retirar el paquete al correo local con una palabra clave y nuestro amigo nos la envía en un mensaje que dice:

✉ "LA PALABRA CLAVE ES BUFANDA"

Lo primero que podemos observar es que cualquiera de las computadoras que participe del envío del mensaje puede conocer la palabra clave para retirar el pedido 🙉 Pero, ¿qué sucede si enviamos el siguiente mensaje?:

✉ "NC RCNCDTC ENCXG GU DWHCOFC"

🤔 ¿Qué dice ese mensaje? ¿es claro? No parece fácil. El mensaje dice de forma oculta "LA PALABRA CLAVE ES BUFANDA". Si observas con cuidado, cada letra del mensaje se reemplazó por otra, por ejemplo, "BUFANDA" se reemplazó por "DWHCOFC". Entonces, lo que se hizo para construir este mensaje es reemplazar cada letra del abecedario por otra. Si la persona que recibe el mensaje conoce cómo reemplazar las letras correctamente podría descifrar el mensaje sin problemas y cualquier otra computadora (o persona) que tenga acceso a ese mensaje no podría entender lo que dice. ¡Voilà! 🎉 Problema resuelto, ¿no? Veamos de qué se trata esto que aplicamos para ocultar el mensaje.

——————

El cifrado César

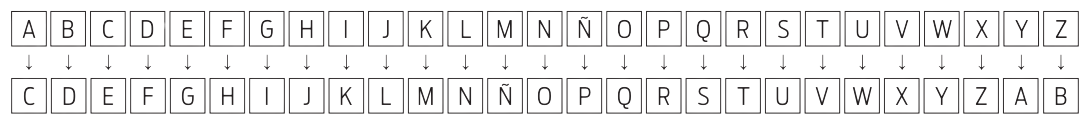

Uno de los métodos que existen para poder ocultar mensajes se llama "Cifrado César" y consiste en desplazar cada letra del abecedario una cantidad fija de lugares y reemplazarla por otra. Por ejemplo, si desplazamos cada letra del abecedario dos lugares a la derecha obtenemos los siguientes reemplazos:

Por ejemplo, la letra "A" se desplaza dos lugares a la derecha y se la reemplaza por la "C", mientras que con la "Y" y la "Z", como no se las puede desplazar dos veces a la derecha, se vuelve a comenzar desde la A (la "Y" se reemplaza por la "A" y la "Z" por la "B").

Por ejemplo, si quisiéramos ocultar (cifrar) el mensaje "HOLA" utilizando este método (al mensaje oculto le vamos a llamar mensaje cifrado) deberíamos seguir estos pasos:

- Buscamos la "H" en la hilera de arriba y vemos porqué letra la reemplazamos, en este caso, la "J".

- Buscamos la "O" en la hilera de arriba y vemos porqué letra la reemplazamos, en este caso, la "Q".

- Buscamos la "L" en la hilera de arriba y vemos porqué letra la reemplazamos, en este caso, la "N".

- Buscamos la "A" en la hilera de arriba y vemos porqué letra la reemplazamos, en este caso, la "C".

Finalmente, el mensaje cifrado que se obtiene al aplicar este método a la palabra "HOLA" desplazando dos lugares cada letra es "JQNC".

El mensaje que nos había enviado nuestro amigo "LA PALABRA CLAVE ES BUFANDA", cada letra se desplazó dos veces obteniendo el mensaje "NC RCNCDTC ENCXG GU DWHCOFC".

🔍 Ahora, ¿Cómo hacemos si tenemos que descifrar el mensaje "RCNVC"? Lo primero que tenemos que conocer es cuantos lugares se desplazaron las letras del abecedario para cifrar el mensaje. En este caso, la persona que lo cifró lo hizo desplazando dos lugares. Luego, seguimos estos pasos:

- Buscamos la letra "R" en la hilera de abajo de la imagen y vemos porqué letra fue reemplazada. En este caso por la "P".

- Buscamos la letra "C" en la hilera de abajo y vemos que fue reemplazada por la "A".

- Buscamos la letra "N" en la hilera de abajo y vemos que fue reemplazada por la "L".

- Buscamos la letra "V" en la hilera de abajo y vemos que fue reemplazada por la "T".

- La letra "C" se reemplaza por una "A", como vimos en el paso 2.

Finalmente la palabra oculta es "PALTA" 🥑

El Cifrado César nos permite enviar mensajes cifrados (ocultos) que solo pueden descifrar aquellas personas que conozcan el desplazamiento, es decir, el número de veces que tuvimos que desplazar las letras del abecedario para cifrar el mensaje. ¿Te animas a cifrar y descifrar algunos mensajes?

3.1. Primer desafío

![]() Primer desafío

Primer desafío

Los siguientes mensajes se cifraron con desplazamiento dos. ¿Qué dicen los mensajes?

- YDORV DUJHPWLPD

- EKHTCT ÑGOUCLGU GU FKXGTVKFQ

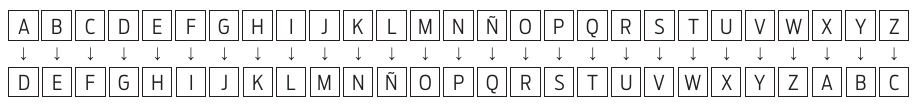

🕵 ¿Y si ahora ciframos con desplazamiento tres? ¿Con qué letra se reemplaza cada una? ¿Qué dicen los siguientes mensajes?

- YDORV DÑ SDUTXH

- OH JXVWD HÑ KHÑDGR

Te dejamos como pista una tabla con los reemplazos que deberías hacer si desplazamos cada letra tres lugares a la derecha:

🤔 ¿Cuántos desplazamientos podemos utilizar? ¿Está bueno este método? Este cifrado lo podemos aplicar para cualquier desplazamiento de 1 a 26 (27 no tiene sentido porque cada letra vuelve al mismo lugar). Por lo tanto, parece que encontramos un método seguro para ocultar mensajes y evitar que cualquier persona o dispositivo intermedio pueda leer y comprender lo que dice. Pero analicemos una situación...

3.2. Segundo desafío

![]() Segundo desafío

Segundo desafío

Supongamos que nos envían el mensaje "HTRTHJX F UNRUTR. JX ZR QZSJHT QZD LZFUT D IJ HFWYTR. XJ PFAF PF HFWNYF HTR FLZF D HTR ÑFGTR" y una de las palabras de 3 letras es "MUY". ¿Podrías adivinar el mensaje? ¿Con cuántos desplazamientos se cifró?

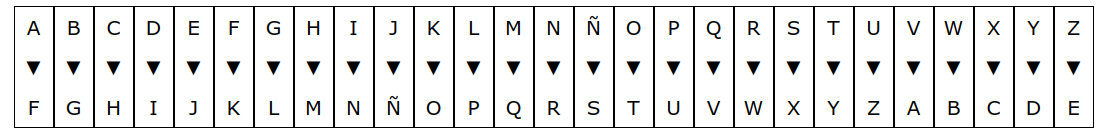

🔮 ¿Te resultó difícil adivinar el mensaje? ¿Cómo hiciste? Lo que podemos observar es que hay dos palabras que tienen 3 letras: "QZD" y "HTR". Si tomamos la primera podemos ver lo siguiente: supongamos que la letra "Q" codifica la letra "M" (es decir, la "M" se reemplazó por la "Q"). ¿Cuál sería el desplazamiento que tendríamos que haber aplicado en este caso? Tendríamos que haber desplazado la "M" 5 lugares y nos quedarían estos reemplazos:

🤔 ¿Y qué sucede si intentamos codificar la "U" y la "Y" con ese desplazamiento? Si miramos la hilera de abajo y buscamos la "Z" y la "D" de la palabra cifrada "QZD" vemos que la "Z" reemplaza la "U" y la "D" la "Y". Por lo tanto la palabra "MUY" fue reemplazada por la palabra "QZD" desplazando las letras 5 lugares.

Si intentamos hacer lo mismo con la palabra "HTR" podríamos ver que la "M" debería ser desplazada 22 lugares para ser reemplazada por la "H" pero no coindicidían la "T" con la "U" ni la "R" con la "Y".

🕵 ¿Y qué pasa si no tenemos ninguna pista? ¿Podríamos descubrir rápidamente un mensaje cifrado con este método? Te proponemos copiar este mensaje cifrado "PQ PUN FQENF HZN L PQ ZBOTQ BGEN, QFN QF XN ZBEYN, TNFGN EQOUÑUE QX ÑQFB PQ NYBE, L PQX IQEPNPQEB NYBE FQEÁ XN RBEYN", ingresar a esta página https://planetcalc.com/1434/ y pegar el mensaje en el recuadro disponible. ¿Qué sucede al presionar "Calcular"? ¿Cuál es el mensaje oculto?

🤔 ¿Pudiste descubrir el mensaje? ¿Cuánto tardaron estas aplicaciones en procesar el mensaje? Esta aplicación nos permiten ingresar un mensaje cifrado con el método César y ver los mensajes que resultan de aplicar todos los desplazamientos posibles. Lo que podemos observar es que es muy fácil calcular todos los mensajes que se obtienen realizando todos los desplazamientos posibles (de 1 a 25). Esto pone de manifiesto que en realidad el cifrado césar no es un método seguro para enviar mensajes. ¡Ufa! 😤 ¿Entonces? ¿Qué hacemos? ¿Habrá métodos más seguros? ¿O nos tenemos que arreglar con esto?

En este capítulo presentamos el cifrado césar como un método sencillo para cifrar (ocultar) mensajes que solo pueden entender aquellos que conozcan el desplazamiento. Sin embargo los mensajes cifrados con este método son fáciles de descubrir utilizando alguna aplicación o si probamos a mano todos los desplazamientos posibles (aunque si el mensaje es largo, seguramente nos lleve unos cuantos minutos ⏳).

En el siguiente capítulo seguiremos abordando este problema y veremos si existe una forma más seguro de enviar mensajes a través de Internet. ¡Nos vemos en el siguiente capítulo!

4. ¿Cómo enviar mensajes un poco más seguros?

En capítulo anterior presentamos el cifrado César como una manera de ocultar mensajes para que solo puedan ser leídos por las personas que conocían el desplazamiento (la clave). Sin embargo, este método no es lo suficientemente seguro porque muy fácilmente podemos probar todos los desplazamientos posibles y determinar el mensaje correcto 🙆.

En este capítulo veremos un método seguro que, si bien se inventó hace varios años (¡unos 40 aproximadamente!), es la base sobre la cuál se apoyan muchos métodos que se utilizan actualmente para proteger la información que enviamos a través de Internet. ¡Comencemos!

——————

Clave pública y clave privada

El método de cifrado César que trabajamos en el capítulo anterior forma parte de una familia de métodos que se llaman simétricos, porque tanto la persona que envía como la que recibe el mensaje necesita conocer la misma clave (en ese caso, el desplazamiento aplicado a las letras del abecedario). El método que vamos a trabajar en este capítulo se llama cifrado de clave pública y utiliza dos claves que llamaremos clave pública y clave privada. Además, pertenece a una familia de métodos que llamamos asimétricos porque, como veremos, para enviar un mensaje cifrado solo será necesario conocer una de esas dos claves.

——————

¿Cómo funciona el cifrado de clave pública?

La idea es que cada computadora que participa de la comunicación tiene asociada un par de estas claves: una pública, que la puede conocer cualquier otra computadora, y una privada que solo la debe conocer cada computadora. A partir de estas claves podemos cifrar y descifrar mensajes.

Supongamos que le queremos enviar un mensaje por Internet a nuestro amigo de Salta que nos había enviado un regalo. Primero cada uno de nosotros deberá tener asociada un par de claves. Vamos a llamar PUBLICA_NUESTRA, PRIVADA_NUESTRA a nuestras claves y PUBLICA_AMIGO, PRIVADA_AMIGO a las claves de nuestro amigo. Luego, para enviarle un mensaje a nuestro amigo utilizando este método debemos hacer lo siguiente:

- Primero le debemos pedir a nuestro amigo su clave pública PUBLICA_AMIGO. No importa como nos la envíe y si otras personas la pueden conocer.

- Escribimos nuestro mensaje y utilizamos una aplicación que cifre el mensaje utilizando la clave pública de nuestro amigo.

- Le enviamos el mensaje cifrado a nuestro amigo (recordemos que se envía a través de Internet).

- Nuestro amigo recibe el mensaje y utilizando una aplicación descrifra el mensaje utilizando su clave privada PRIVADA_AMIGO (recordemos que la clave privada solo la conoce él).

De esta forma se envía un mensaje cifrado utilizando el método de clave pública. El proceso es el mismo si nuestro amigo nos quiere enviar un mensaje cifrado a nosotros, pero deberá utilizar nuestra clave pública PUBLICA_NUESTRA en el paso 1 y nosotros la clave privada PRIVADA_NUESTRA en el paso 4.

——————

Creando mensajes seguros

Veamos más en concreto que pinta tienen estas claves y cómo podemos cifrar y descrifrar mensajes. Vamos a utilizar como herramienta la siguiente aplicación online. Está en Inglés pero no te preocupes que los pasos que tenemos que seguir son sencillos.

Una vez que lo hayas hecho, te toca a vos descifrar unos mensajes, ¿Estás listo/a?

4.1. Tercer desafío

![]() Tercer desafío

Tercer desafío

Utilizando la página que encontrás en este enlace, encriptamos dos mensajes con una clave privada. El desafío es que descifres los mensajes utilizando la clave pública que está debajo.

Una vez que lo hayas intentado te dejamos acá las respuestas:

——————

¿Por qué es seguro este método?

Todo muy lindo pero... ¿qué tiene de seguro este método? ¿no podríamos hacer lo mismo que hicimos con el cifrado César para descubrir el mensaje? La verdad es que podríamos intentar calcular todos los mensajes posibles como hicimos con el cifrado César. Pero esto tiene un problema (que en realidad es una ventaja): nos llevaría muchos años intentar descifrar estos mensajes. En los ejemplos anteriores creamos claves que tienen una longitud de 1024 bits (no importa si esto no es claro, pensalo en este caso como una manera de medir que tan larga es una clave) pero podríamos usar claves más largas (por ejemplo, de 2048 o 4096 bits). Sabemos que si se utilizan 2048 bits, las claves tienen garantizada su seguridad hasta 2030, y si se utilizan más bits, por aún más tiempo. Es decir que podría llevarnos más de 10 años descifrar un mensaje con este método ¡utilizando una computadora!, a diferencia del cifrado César que nos podía llevar algunos segundos. Capaz que es un poco tarde cuando hayamos descifrado el mensaje.

Este método (y el resto de los que existen) no son mágicos sino que fueron pensados y diseñados por equipos de personas. Para garantizar el funcionamiento de estos métodos se aplican muchas ideas de las matemáticas y las Ciencias de la Computación. La Seguridad Informática es la disciplina que se encarga del estudio de estos métodos (entre otras cosas)y forma parte las Ciencias de la Computación.

En este bloque nos preocupamos por comprender a grandes rasgos como se realiza el envío de mensajes a través de Internet y la importancia que tiene la seguridad en este proceso.

5. Lo que aprendiste

En este bloque aprendiste que:

✅ Internet es una gran red mundial de computadoras interconectadas entre sí.

✅ Cuando enviamos un mensaje a través de Internet pasa por diferentes computadoras antes de llegar a su destino.

👉 Cualquier computadora que participe de la comunicación podría leer los mensajes que enviamos.

✅ Existen métodos que permiten cifrar (ocultar) mensajes para que solo los puedan descifrar sus destinatarios.

6. Si querés saber más...

Si querés aprender más sobre Internet y Criptografía te recomendamos los siguientes videos: